Pengertian Dan Komponen Radio

Frequency Identification (RFID)

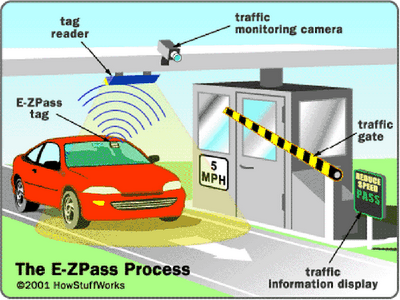

RFID adalah proses identifikasi seseorang atau objek dengan

menggunakan frekuensi transmisi radio. RFID menggunakan frekuensi radio untuk

membaca informasi dari sebuah device kecil yang disebut tag atau transponder

(Transmitter + Responder). Tag RFID akan mengenali diri sendiri ketika

mendeteksi sinyal dari device yang kompatibel, yaitu pembaca RFID (RFID

Reader).

Pada sistem RFID umumnya, tag atau transponder ditempelkan

pada suatu objek. Setiap tag membawa dapat membawa informasi yang unik, di

antaranya: serial number, model, warna, tempat perakitan, dan data lain dari

objek tersebut. Ketika tag ini melalui medan yang dihasilkan oleh pembaca RFID

yang kompatibel, tag akan mentransmisikan informasi yang ada pada tag kepada

pembaca RFID, sehingga proses identifikasi objek dapat dilakukan.

Sistem RFID terdiri dari empat komponen, di antaranya seperti

dapat dilihat pada gambar berikut :

·

Tag: Ini adalah device yang menyimpan

informasi untuk identifikasi objek. Tag RFID sering juga disebut sebagai

transponder.

·

Antena: untuk mentransmisikan sinyal frekuensi

radio antara pembaca RFID dengan tag RFID. Pembaca RFID: adalah device

yang kompatibel dengan tag RFID yang akan berkomunikasi secara wireless

dengan tag.

·

Software Aplikasi: adalah aplikasi pada sebuah

workstation atau PC yang dapat membaca data dari tag melalui pembaca RFID. Baik

tag dan pembaca RFID diperlengkapi dengan antena sehingga dapat menerima dan

memancarkan gelombang elektromagnetik.

Sistem RFID

Pembaca

RFID

Sebuah pembaca RFID harus menyelesaikan dua buah tugas,

yaitu:

-

Menerima perintah dari software aplikasi

-

Berkomunikasi dengan tag RFID

Pembaca RFID adalah merupakan penghubung antara

software aplikasi dengan antena yang akan meradiasikan gelombang radio ke tag

RFID. Gelombang radio yang diemisikan oleh antena berpropagasi pada ruangan di

sekitarnya. Akibatnya data dapat berpindah secara wireless ke tag RFID yang berada

berdekatan dengan antena.

Tag RFID

Tag

RFID adalah device yang dibuat dari rangkaian elektronika dan antena yang

terintegrasi di dalam rangkaian tersebut. Rangkaian elektronik dari tag RFID

umumnya memiliki memori sehingga tag ini mempunyai kemampuan untuk menyimpan

data. Memori pada tag secara dibagi menjadi sel-sel. Beberapa sel menyimpan

data Read Only, misalnya serial number yang unik yang disimpan pada

saat tag tersebut diproduksi. Sel lain pada RFID mungkin juga dapat ditulis dan

dibaca secara berulang.

Berdasarkan

catu daya tag, tag RFID dapat digolongkan menjadi:

·

Tag Aktif: yaitu tag yang catu dayanya diperoleh

dari batere, sehingga akan mengurangi daya yang diperlukan oleh pembaca RFID

dan tag dapat mengirimkan informasi dalam jarak yang lebih jauh. Kelemahan dari

tipe tag ini adalah harganya yang mahal dan ukurannya yang lebih besar karena

lebih komplek. Semakin banyak fungsi yang dapat dilakukan oleh tag RFID maka

rangkaiannya akan semakin komplek dan ukurannya akan semakin besar.

·

Tag Pasif: yaitu tag yang catu dayanya diperoleh

dari medan yang dihasilkan oleh pembaca RFID. Rangkaiannya lebih sederhana,

harganya jauh lebih murah, ukurannya kecil, dan lebih ringan. Kelemahannya

adalah tag hanya dapat mengirimkan informasi dalam jarak yang dekat dan pembaca

RFID harus menyediakan daya tambahan untuk tag RFID. Tag RFID telah sering

dipertimbangkan untuk digunakan sebagai barcode pada masa yang akan

datang. Pembacaan informasi pada tag RFID tidak memerlukan kontak sama sekali.

Karena kemampuan rangkaian terintegrasi yang modern, maka tag RFID dapat

menyimpan jauh lebih banyak informasi dibandingkan dengan barcode. Fitur

pembacaan jamak pada teknologi RFID sering disebut sebagai anti collision.

Akurasi Sistem RFID (Radio Frequency Identification)

Akurasi RFID dapat didefinisikan sebagai tingkat keberhasilan

pembaca RFID melakukan identifikasi sebuah tag yang berada pada area kerjanya.

Keberhasilan dari proses identifikasi sangat dipengaruhi oleh beberapa batasan

fisik, yaitu:

-

Posisi antena pada pembaca RFID

-

Karakteristik dari material lingkungan yang

mencakup sistem RFID

-

Batasan catu daya

-

Frekuensi kerja sistem RFID

Akurasi

Sistem RFID Frekuensi Rendah

Pada frekuensi rendah, contohnya pada frekuensi 13,56 MHz,

komunikasi frekuensi radio antara tag dengan pembaca RFID sangat bergantung

pada daya yang diterima tag dari antena yang terhubung dengan pembaca RFID.

Pada ruang bebas, intensitas dari medan magnet yang diemisikan oleh antena

berkurang teradap jarak, maka terdapat batas jarak di mana tag tidak

aktif, dan komunikasi frekuensi radio tidak dapat terjadi. Pengurangan ukuran

tag akan mengurangi juga batas jarak.

Komunikasi radio berkurang jika medan magnet harus menembus

material yang mengurangi daya elektromagnetik, contohnya pada kasus objek

dengan bahan logam. Tag RFID tidak akan terdeteksi ketika ditaruh di dalam

logam, karena material logam akan meredam fluks magnet yang melalui tag secara

drastis.

Orientasi

dari tag sangat penting dan dapat menyebabkan medan magnet bervariasi. Jika

orientasi tag RFID sejajar dengan arah propagasi energi, maka fluks adalah nol

dan komunikasi radio frekuensi tidak akan terjadi walaupun jarak antara antena

dan tag sangat dekat.

Akurasi

Sistem RFID Frekuensi Tinggi

Pada frekuensi tinggi, perfomansi dari sistem RFID sangat

bergantung pada lingkungan di mana komunikasi di antara tag dan pembaca RFID

terjadi.

Pada

jarak tanpa hambatan proses identifikasi dapat terjadi pada jarak pada orde 10

meter. Tetapi bila ada hambatan maka jarak ini akan berkurang secara drastis.

Pada frekuensi tinggi, tag RFID bekerja secara aktif dengan daya dari batere.

Akurasi dari tag RFID dapat berkurang karena kekurangan daya.

Akurasi dari sistem RFID pada umumnya sangat bergantung dari

lingkungan di mana sistem RFID dioperasikan. Tantangan desain sistem RFID

adalah melakukan desain infrastruktur RFID di antara lingkungan yang kurang

bersahabat yang telah dijelaskan sebelumnya.

Alokasi Frekuensi Kerja RFID (Radio

Frequency Identification)

Alokasi

frekuensi kerja RFID (Radio Frequency Identification) terletak pada band

frekuensi ISM (Industrial, Scientific, and Medical) yang diperuntukan untuk

keperluan Industri, Peneilitian dan Medis. Frekuensi kerja RFID terletak pada 3

band frekuensi radio sebagai berikut.

Alokasi Frekuensi Kerja RFID (Radio

Frequency Identification)

·

Band LF (Low Frequncy), Frekuensi kerja RFID pada

bang LF ini terletak pada rang frekuensi 125 KHz – 134 KHz. RFID dengan

frekuensi kerja pada band LF dengan range frekuensi tersebut sering digunakan

untuk keperluan penelitian tracking binatang dan tracking pengiriman suatu

aset.

·

Band HF (High Frequency), Frekuensi kerja RFID

pada band HF terletak pada frekuensi 13,56 MHz. RFID dengan frekuensi kerja

13,56 ini digunakan di mana media data rate (TAG RFID) dan pembaca RFID (RFID

Reader) berjarak sekitar 1,5 meter. RFID dengan frekuensi ini juga

memiliki keuntungan karena tidak mengalami gangguan dari keberadaan air atau

logam.

·

Band UHF (Ultra High-Frequency), Range frekuensi

RFID pada band UHF terletak pada range frekuensi 850 MHz – 950 MHz dan 2,4 GHz.

RFID dengan frekuensi kerja pada band ISM UHF ini memiliki kecepatan pembacaan

yang tinggi.

Alokasi frekuensi kerja RFID tersebut digunakan sebagai media

komunikasi antara Tag RFID dan pembaca RFID (RFID reader).

Pemilihan dari frekuensi kerja sistem RFID akan mempengaruhi

jarak komunikasi, interferensi dengan frekuensi sistem radio lain, kecepatan

komunikasi data, dan ukuran antena. Untuk frekuensi yang rendah umumnya

digunakan tag pasif, dan untuk frekuensi tinggi digunakan tag aktif.

Pada frekuensi rendah, tag pasif tidak dapat mentransmisikan

data dengan jarak yang jauh, karena keterbatasan daya yang diperoleh dari medan

elektromagnetik. Akan tetapi komunikasi tetap dapat dilakukan tanpa kontak

langsung. Pada kasus ini hal yang perlu mendapatkan perhatian adalah tag pasif

harus terletak jauh dari objek logam, karena logam secara signifikan mengurangi

fluks dari medan magnet. Akibatnya tag RFID tidak bekerja dengan baik, karena

tag tidak menerima daya minimum untuk dapat bekerja.

Pada frekuensi tinggi, jarak komunikasi antara tag aktif

dengan pembaca RFID dapat lebih jauh, tetapi masih terbatas oleh daya yang ada.

Sinyal elektromagnetik pada frekuensi tinggi juga mendapatkan pelemahan

(atenuasi) ketika tag tertutupi oleh es atau air. Pada kondisi terburuk, tag

yang tertutup oleh logam tidak terdeteksi oleh pembaca RFID.

Ukuran antena yang

harus digunakan untuk transmisi data bergantung dari panjang gelombang

elektromagnetik. Untuk frekuensi yang rendah, maka antena harus dibuat dengan

ukuran yang lebih besar dibandingkan dengan RFID dengan frekuensi tinggi.

Aplikasi RFID Pada Sistem

Untuk

penggunaan RFID untuk aplikasi sistem keamanan, terdapat beberapa macam

arsitektur yang dapat digunakan.

Sistem Fixed Code

Sistem ini merupakan sistem paling sederhana yang paling

sering digunakan. Kode tetap yang tersimpan di tag RFID dibaca dan dibandingkan

dengan kode yang tersimpan database. Untuk keperluan ini dapat digunakan tag

RFID yang hanya dapat ditulis satu kali saja dan belum diprogram sama sekali.

User dapat memprogram sendiri tag tersebut. Kelemahannya adalah user dapat

membuat copy dari tag RFID yang tidak dapat dibedakan oleh sistem keamanan.

Tersedia pula tag RFID yang hanya dapat dibaca, dan telah diprogram pada proses

produksi dengan nomor identifikasi yang unik. Sistem ini tidak memungkinkan

pembuatan copy dari tag RFID. Sistem yang sederhana ini tingkat keamanannya

paling rendah.

Sistem

Rolling Code

Beroperasi

dengan cara sama dengan sistem Fixed Code, akan tetapi kode rahasia pada tag

RFID hanya berlaku pada periode waktu tertentu. Pembaca RFID pada sistem ini

harus mempunyai kemampuan untuk menulis tag RFID. Tag RFID yang digunakan harus

dapat diprogram berkali-kali. Jadinya setiap terjadi proses identifikasi maka

sistem keamanan akan mengubah kode rahasia yang ada pada tag RFID, dan akan

menggunakan kode rahasia tersebut untuk proses identifikasi selanjutnya. Sistem

ini memberikan tingkat keamanan yang lebih baik, tetapi yang harus

dipertimbangkan adalah proses sinkronikasi kode rahasia.

Sistem

Proteksi Dengan Password

Sistem

autentifikasi mutual yang sederhana dapat disediakan oleh sistem RFID dengan

proteksi password. Data rahasia pada tag RFID hanya akan ditransmisikan setelah

Pembaca RFID mengirimkan data berupa password yang sesuai untuk dapat membuktikan

keabsahan pembaca RFID. Panjang dari password dapat bervariasi disesuaikan

dengan kebutuhan tingkat keamanan.

Password

biasanya ditransmisikan dalam plain text. Waktu untuk menduga password

bervariasi antar beberapa menit sampai beberapa tahun bergantung dari panjang

dari password. Untuk sistem keamanan dengan banyak pengguna dengan password

berbeda, memiliki keterbatasan yaitu yaitu total waktu komunikasi yang sangat

lama, karena pembaca RFID harus menduga password dari database yang tersedia. Sistem

Kombinasi Rolling Code dan Password Merupakan sistem gabungan dengan fasilitas

kode rahasia berubah-ubah dan password untuk melindungi kode rahasia yang

tersimpan dalam tag RFID. Isu yang kritis dari sistem ini adalah waktu

komunikasi dan sinkronisasi password. Dengan sistem ini akan memberikan tingkat

keamanan yang tinggi.

Sistem

Keamanan Dengan Identifikasi Dan Autentifikasi

Keamanan informasi mempunyai fungsi

untuk melindungi informasi dari usaha pencurian, penggantian, dan perusakan

oleh pihak-pihak yang tidak punya hak akses terhadap informasi tersebut. Untuk

itu diperlukan kemampuan identifikasi pengguna oleh sistem keamanan informasi,

untuk mencegah pengaksesan informasi oleh pengguna yang tidak berhak.

Identifikasi

Dari sisi sistem keamanan, hasil dari

protokol autentifikasi adalah salah satu dari penerimaan identitas dari suatu

pihak yang dikenal, atau penolakan identitas yang tidak dikenal. Secara lebih

spesifik, tujuan dari protokol identifikasi adalah:

·

Jika A berhasil melakukan autentifikasi identitasnya

pada B, maka B akan melanjutkan protokol setelah menerima identitas A.

·

Transferability: B tidak dapat menggunakan

pertukaran identifikasi dengan A, untuk dapat melakukan imitasi A terhadap

pihak ketiga C.

·

Impersonation: Sangat kecilnya kemungkinan pihak

C yang berbeda dari A, melakukan protokol identikasi dengan B dan mengambil

peran dari A, yang dapat menyebabkan B menerimanya sebagai identitas A.

·

Tranferability dan Impersonation berlaku untuk

jumlah proses autentifikasi yang sangat banyak.

Isu

Kriptografi Dalam Identifikasi

Dari sudut pandang kriptografi,

masalah identifikasi meliputi dua tugas penting yaitu, melakukan identifikasi

dan melakukan autentifikasi terhadap identitas. Beberapa jenis kriptografi yang

dapat digunakan untuk sistem identifikasi di antaranya:

Ø Pengetahuan

Sistem identifikasi berdasarkan

pengetahuan tentang suatu rahasia, misalnya password atau PIN (Personal

Identification Number) untuk menunjukkan keabsahan identitas. Untuk beberapa

aplikasi dengan keamanan yang tinggi, tidak diimplementasikan dengan sistem

ini, karena level keamanannya yang tidak terlalu baik.

Sistem identifikasi berdasarkan

atribut biologis, misalnya sidik jari, suara, retina, atau pengenalan wajah.

Dengan salah satu dari atribut ini maka identitas seseorang dapat dilakukan.

Ø Kepemilikan

Identifikasi dengan berdasarkan

kepemilikan suatu benda. Metoda ini adalah metoda yang umum dan masih akan

digunakan secara luas pada masa yang akan datang. Hal ini dapat

diimplementasikan dengan kepemilikan magnetic card, smart card, dan lain-lain.

Untuk pembahasan berikut akan

digunakan istilah kunci untuk hal-hal yang dipergunakan untuk sistem

identifikasi di atas. Semua sistem kriptografi yang dideskripsikan di atas

merupakan prosedur autentifikasi statik. Autentifikasi statik artinya sistem

keamanan dapat mengenali identitas dari kunci, tetapi kunci tidak dapat

melakukan pengenalan terhadap sistem keamanan.

Prosedur autentifikasi mutual yang

memungkinkan kunci untuk memastikan identitas sistem keamanan adalah salah satu

fitur yang dapat menambah tingkat keamanan dari suatu sistem keamanan. Dengan

prosedur ini maka rahasia yang hanya diketahui oleh kunci dan sistem keamanan

yang sesuai tidak akan dikeluarkan oleh kunci kepada sistem lain.

Tingkat keamanan yang lebih tinggi

dapat diperoleh dengan algoritma simetris yang dikenal dengan protokol

pertanyaan dan jawaban (challenge / response protocol). Sistem keamanan akan

memastikan identitas kunci dengan mengirimkan pertanyaan (challenge) dan

kemudian akan memeriksa jawaban (response) dari kunci. Jawaban yang benar hanya

akan diberikan oleh kunci jika sebuah rahasia diketahui oleh sistem keamanan

dan kunci. Konsep ini mempunyai beberapa keunggulan, yaitu: pada penggunaan

normal, rahasia tidak dipertukarkan, dan pertanyaan dan jawaban dapat

bervariasi dari waktu ke waktu.

Identifikasi

Dengan Password Atau PIN

Password

konvensional melibatkan password time-invariant (tidak berubah menurut waktu).

Ide dasar adalah sebuah password yang berasosiasi terhadap seorang pengguna

terdiri dari kalimat terdiri dari 6 sampai 10 atau lebih karakter. Ini adalah

rahasia yang diketahui oleh pengguna dan sistem. PIN (Personal Identification

Number) juga termasuk ke dalam kategori password time-invariant.

PIN

biasanya digunakan bersamaan dengan kepemilikan suatu benda (token) misalnya

smart card. Ini akan menyediakan level keamanan yang lebih baik karena orang

lain tidak dapat memperoleh akses tanpa mengetahui PIN bila token ini hilang

atau dicuri. Umumnya PIN dibuat pendek yaitu antara 4 sampai 8 digit. Untuk

mencegah pencarian PIN secara acak (karena jumlah kemungkinan yang sedikit),

maka diperlukan mekanisme tambahan, misalnya penguncian kartu pada ATM untuk

kesalahan memasukkan PIN 3 kali berturut-turut.

Karena

manusia sulit untuk mengingat kode rahasia yang cukup panjang untuk mendapatkan

tingkat keamanan yang cukup tinggi, maka Password dan PIN tidak dapat dibuat

panjang sehingga sistem autentifikasi keamanannya tidak cukup kuat.

Autentifikasi

Dengan Pertanyaan Dan Respon

Ide

dari protokol kriptografi dengan pertanyaan dan respon adalah sebuah entitas

yang akan menunjukkan keabsahan identitasnya kepada entitas lain (sistem

keamanan) dengan mendemontrasikan rahasia dirinya kepada sistem keamanan, tanpa

membuka rahasia kepada sistem keamanan tersebut, pada saat protokol sedang

berlangsung. Hal ini dapat dilakukan dengan memberikan respon terhadap

pertanyaan yang time-variant (berubah terhadap waktu), di mana respon

bergantung pada rahasia entitas tersebut dan pertanyaan yang diberikan. Pertanyaan

umumnya berupa sebuah bilangan yang dipilih salah satu entitas secara acak dan

rahasia. Walaupun jalur komunikasi disadap pada saat protokol berlangsung,

respon dari sebuah proses identifikasi tidak akan memberikan informasi yang

berguna untuk identifikasi selanjutnya.

Parameter

time-invariant dapat digunakan pada protokol identifikasi untuk mencegah

terjadinya perulangan. Parameter ini umumnya disebut sebagai unique number atau

nonce. Nonce adalah nilai yang digunakan tidak lebih dari satu kali, untuk

penggunaan yang sama. Hal ini dilakukan untuk mencegah pengulangan yang dapat

dideteksi. Bilangan acak dapat digunakan dalam mekanisme pertanyaan respon,

untuk memberikan keunikan dan mencegah perulangan.

Bilangan

acak juga menyediakan sistem yang tidak dapat diprediksi. Istilah bilangan

acak, yang digunakan dalam konteks protokol identifikasi dan autentifikasi,

melibatkan bilangan pseudorandom yang tidak terprediksi. Bilangan pseudorandom

adalah bilangan yang seolah-olah acak, tapi sebenarnya ada perulangannya dengan

periode perulangan yang sangat panjang.

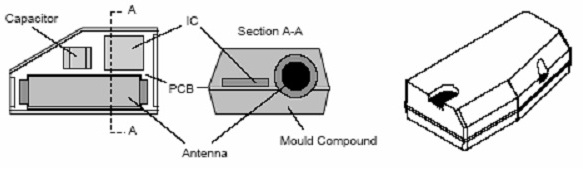

Digital Signature Transponder Tuesday

Digital Signature Transponder adalah devais crypto yang menggunakan sistem pertanyaan dan jawaban. Ini adalah merupakan generasi kedua dari tag RFID yang khusus digunakan untuk sistem keamanan, di mana hanya sebuah kunci yang dapat mengakses sistem kemanan tersebut. Sistem ini contohnya dapat diaplikasikan pada sistem pengamanan mobil. Pada saat inisialisasi, sistem keamanan dan transponder bertukar kunci enkripsi rahasia. Kunci ini tidak dapat dibaca, hanya respon transponder terhadap pertanyaan yang dikirimkan sistem keamanan yang dapat dibaca.

Digital Signature Transponder

Transponder merupakan devais logika yang komplek dan sistem yang didesain untuk beroperasi pada daya sangat rendah. Gambar dari transponder ini dapat dilihat pada gambar diatas.

Transponder merupakan devais logika yang komplek dan sistem yang didesain untuk beroperasi pada daya sangat rendah. Gambar dari transponder ini dapat dilihat pada gambar diatas.

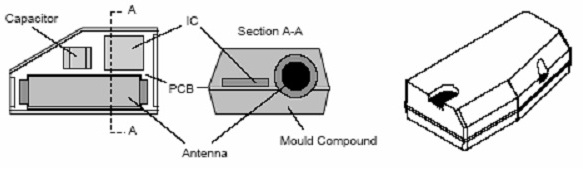

Pada aplikasinya, sistem keamanan mengirimkan sejumlah bit bilangan acak (pertanyaan) kepada transponder menggunakan Pulse Width Modulation. Pada transponder pertanyaan tersebut dimasukkan ke dalam register pertanyaan. Untuk waktu yang singkat, energi disediakan oleh sistem keamanan dan rangkaian logika enkripsi akan menghasilkan respon (signature). Pada gambar 2 dapat dilihat sistem Crypto Transponder.

Sistem Crypto Transponder

Respon R adalah fungsi dari kunci enkripsi Ke, challenge RAND, dan algoritma kriptografi Fc.

Respon R adalah fungsi dari kunci enkripsi Ke, challenge RAND, dan algoritma kriptografi Fc.

Respon dikembalikan ke sistem keamanan dengan menggunakan Frequency Shift Keying (FSK).

Sistem keamanan menghitung respon yang diharapkan dengan menggunakan algoritma yang sama dan kunci enkripsi yang sama dan membandingkan respon yang diterima dari transponder dengan hasil perhitungan. Hasil perhitungan dari respon yang diharapkan dapat selesai bersamaan dengan komunikasi antara transponder dengan sistem keamanan atau setelah menerima respon dari transponder. Jika hasilnya sama, maka informasi akan dikirimkan ke komputer manajemen.

Keunggulan dari sistem ini adalah sebagai berikut:

Read more at:

Digital Signature Transponder Tuesday

Digital Signature Transponder adalah devais crypto yang menggunakan sistem pertanyaan dan jawaban. Ini adalah merupakan generasi kedua dari tag RFID yang khusus digunakan untuk sistem keamanan, di mana hanya sebuah kunci yang dapat mengakses sistem kemanan tersebut. Sistem ini contohnya dapat diaplikasikan pada sistem pengamanan mobil. Pada saat inisialisasi, sistem keamanan dan transponder bertukar kunci enkripsi rahasia. Kunci ini tidak dapat dibaca, hanya respon transponder terhadap pertanyaan yang dikirimkan sistem keamanan yang dapat dibaca.

Digital Signature Transponder

Pada aplikasinya, sistem keamanan mengirimkan sejumlah bit bilangan acak (pertanyaan) kepada transponder menggunakan Pulse Width Modulation. Pada transponder pertanyaan tersebut dimasukkan ke dalam register pertanyaan. Untuk waktu yang singkat, energi disediakan oleh sistem keamanan dan rangkaian logika enkripsi akan menghasilkan respon (signature). Pada gambar 2 dapat dilihat sistem Crypto Transponder.

Sistem Crypto Transponder

Respon dikembalikan ke sistem keamanan dengan menggunakan Frequency Shift Keying (FSK).

Sistem keamanan menghitung respon yang diharapkan dengan menggunakan algoritma yang sama dan kunci enkripsi yang sama dan membandingkan respon yang diterima dari transponder dengan hasil perhitungan. Hasil perhitungan dari respon yang diharapkan dapat selesai bersamaan dengan komunikasi antara transponder dengan sistem keamanan atau setelah menerima respon dari transponder. Jika hasilnya sama, maka informasi akan dikirimkan ke komputer manajemen.

Keunggulan dari sistem ini adalah sebagai berikut:

- Respon berbeda pada setiap waktu, bergantung dari pertanyaan (challenge). Akibatnya proses autentifikasi adalah dinamis.

- Tidak ada bagian dari kunci enkripsi yang dikirimkan setelah inisialisasi.

- Kunci enkripsi tidak dapat dibaca.

- Transponder tidak dapat diduplikasi.

- Kunci enkripsi dapat dikunci atau diubah jika diinginkan dengan melakukan inisialisasi ulang.

Read more at:

http://elektronika-dasar.web.id/sistem-keamanan-dengan-identifikasi-dan-autentifikasi/

Copyright © Elektronika Dasar

Copyright © Elektronika Dasar

Copyright © Elektronika Dasar

Copyright © Elektronika Dasar

Copyright

© Elektronika Dasar

Copyright © Elektronika Dasar